Últimas Pesquisas:

[ Relatórios Técnicos ]

Sobre Black Lotus Security

A Black Lotus Security começou como um pequeno coletivo de pesquisadores obcecados em decifrar, mapear e entender como os ataques funcionam no mundo real — não apenas como são apresentados nos livros didáticos. Em vez de correr atrás de jargões ou certificações, dedicamos nosso tempo a amostras de malware, cadeias de exploração e ambientes de combate real, onde a teoria se confirma ou se mostra ineficaz.

Operamos na fronteira entre segurança ofensiva e defensiva, focando no que os adversários estão realmente fazendo agora — não nos slides do ano passado. Nosso trabalho é impulsionado pela curiosidade, verificação e evidências concretas: engenharia reversa, inteligência de ameaças e experimentação prática com ferramentas e implantes em tempo real.

O objetivo é simples: traduzir técnicas clandestinas em defesas práticas e de alto impacto que realmente resistam quando as coisas dão errado, seja você uma pequena equipe ou um grande ambiente sob pressão.

Se você busca segurança que apenas sirva para marketing, não somos a solução ideal.

Monitoramento Global de Ameaças

Equipe

Lead Threat Researcher

APT Analysis & Attribution

Reverse Engineering

Threat Hunting

Malware Analysis

ACTIVE

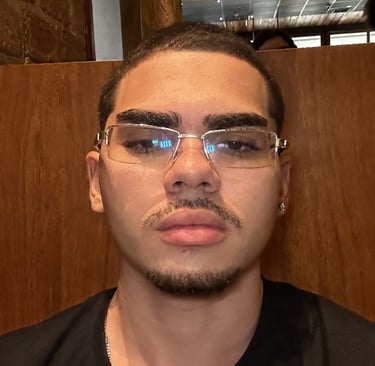

0X_CERQUEIRA

ACTIVE

TRN3TS_FABIO

SOC Operations

Lead Vulnerability Management

Threat Intelligence

Risk Analysis

OSINT

ACTIVE

RED_SERROS

Red Team Operator

Exploit Development

Payload Engineering

Post-Exploitation

Detection Evasion

ACTIVE

DFIR_ROCHA

DFIR Operations

Lead Digital Forensics

Incident Response

Malware Analysis

Cyber Intelligence

[ SECURE_COMMUNICATIONS_ONLY ]

All team members operate under strict OPSEC protocols. Communications are encrypted end-to-end. No unsolicited commercial contact. Research collaboration inquiries via secure channels only.